Home → Blog [1 z 137]

Znajdź po autorze

|

18 stycznia 2019 Zdalnie kontrolowane domowe ładowarki pojazdów elektrycznych – zagrożenia i luki w zabezpieczeniach Kaspersky Lab 27 grudnia 2018 Czy wiesz, ile jesteś wart? David Jacoby 24 sierpnia 2018 Badanie dot. aplikacji umożliwiających korzystanie ze wspólnych samochodów (car sharing) Wiktor Czebyszew 14 lipca 2017 Żadnej taryfy ulgowej dla szkodnika ExPetr Kaspersky Lab 30 czerwca 2017 ExPetr/Petya/NotPetya jest programem Wiper, nie Ransomware GReAT 30 czerwca 2017 Pet(ya) Schroedingera GReAT 8 maja 2017 Clash of Greed Andriej Kostin 19 kwietnia 2017 Ochrona nadal jest bezpieczna Nikita Szwetsow |

Zdalnie kontrolowane domowe ładowarki pojazdów elektrycznych – zagrożenia i luki w zabezpieczeniach

Wiele wskazuje na to, że może nastąpić zwrot w dziedzinie korzystania z indywidualnych środków transportu. Niedawne incydenty, takie jak skandal „dieselgate”, zmieniają nastawienie klientów oraz rządów do silników spalinowych oraz postrzeganie ich wpływu na środowisko naturalne. Jednocześnie nastąpił duży postęp w rozwoju pojazdów elektrycznych. Poza zyskaniem przychylnych opinii w mediach współczesne pojazdy elektryczne przeszły znaczącą ewolucję pod względem wytrzymałości baterii, prędkości oraz wyglądu na zewnątrz i wewnątrz.

W celu pobudzenia wzrostu w segmencie indywidualnych pojazdów elektrycznych niektóre państwa wprowadziły nawet specjalne programy ulg podatkowych dla właścicieli takich samochodów. Wciąż jednak istnieje poważny problem braku infrastruktury ładowania pojazdów elektrycznych. Z wyjątkiem dużych miast, właściciele takich pojazdów korzystają z reguły z własnych, domowych ładowarek. Jest...

Czy zastanawialiście się kiedykolwiek, ile jest warte wasze życie? Tak na poważnie? Załóżmy, że chcecie sprzedać wszystko, co posiadacie – swój dom, samochód, pracę, życie prywatne, zdjęcia i prywatne filmy z dzieciństwa, konta na różnych portalach społecznościowych, dokumentację medyczną itd. – na ile wycenilibyście to wszystko?

Ja zastanawiałem się nad tym i już sama myśl, że ktoś mógłby, powiedzmy, przeczytać wszystkie moje osobiste wiadomości, które napisałem na Facebooku do znajomych, rodziny czy ukochanej, uzmysłowiła mi, że te rzeczy są bezcenne. Równie niepokojąca wydaje się perspektywa, że ktoś mógłby uzyskać dostęp do mojej poczty e-mail i zresetować hasła do każdego konta, do którego zarejestrowałem się przy użyciu danego adresu.

W prawdziwym, niecyfrowym świecie mamy ogromny wybór polis ubezpieczeniowych, które pozwalają nam odzyskać nasze mienie w przypadku, gdy zostanie skradzione...

Analizy

Blog

Badanie dot. aplikacji umożliwiających korzystanie ze wspólnych samochodów (car sharing)

Ostatnio dyskutowano o tym, że w przypadku zainstalowania naszego produktu, szkodnik ExPetr nie zapisze specjalnego szkodliwego kodu, który szyfruje MFT, do rekordu MBR. Niektórzy wietrzyli tu nawet konspirację. Inni wykazywali, że to nonsens. Jak zwykle, Vesselin Bontchev, legenda w dziedzinie bezpieczeństwa IT, który znany jest z tego, że zwykle potrafi trafić w sedno, wyraził to najlepiej:

[Bzdura. To powoduje dokładnie to samo co w przypadku wystąpienia błędu podczas próby zainfekowania rekordu MBR. Widzicie ten fragment po „or („II”)” w ostatnim warunku (if).]

O co tu chodzi? Jak powiedział kiedyś ktoś mądry „kod nie kłamie”, przeanalizujmy więc szczegółowo kod infekcji dysku MBR/czyszczenia ExPetra.

W skrócie, szkodnik wykonuje następujące działania:

- Sprawdza uprawnienia administratora

- Wylicza uruchomione procesy

- W zależności od znalezionych procesów, inicjuje specjalną konfigurację środowiska uruchomieniowego

- W...

Analizy

Blog

Po przeanalizowaniu procedury szyfrowania szkodliwego oprogramowania wykorzystywanego w atakach Petya/ExPetr sądziliśmy, że odpowiedzialne za nie ugrupowanie cyberprzestępcze nie może odszyfrować dysku ofiary, nawet jeśli ta zapłaci.

Potwierdza to teorię, zgodnie z którą kampania ta nie została zaplanowana jako atak z wykorzystaniem oprogramowania ransomware w celu uzyskania korzyści finansowych. Wygląda na to, że miał to być atak z wykorzystaniem programu wiper, który udaje ransomware.

Poniżej przedstawiamy szczegóły techniczne. Po pierwsze, w celu odszyfrowania dysku ofiary osoby atakujące potrzebują identyfikator instalacji:

We wcześniejszych wersjach “podobnego” oprogramowania ransomware, jak Petya/Mischa/GoldenEye, ten identyfikator instalacji zawiera istotne informacje dla odzyskania klucza. Po wysłaniu takich informacji do osoby atakującej może ona uzyskać klucz deszyfracji przy użyciu swojego prywatnego...

Analizy

Blog

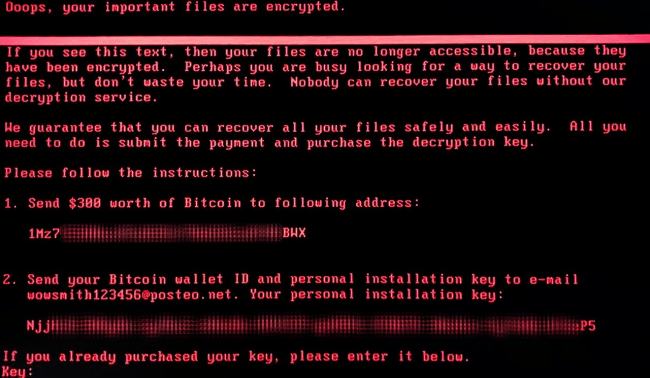

[AKTUALIZACJA: 28 CZERWCA 2017]Po przeanalizowaniu procedury szyfrowania szkodliwego oprogramowania wykorzystywanego w atakach Petya/ExPetr myśleliśmy, że odpowiedzialne za nie ugrupowanie cyberprzestępcze nie może odszyfrować dysku ofiary, nawet jeśli ta zapłaci. Wygląda na to, że w przypadku tej kampanii mamy do czynienia z wiperem, który udaje oprogramowanie ransomware. Więcej na ten temat w poście: ExPetr/Petya/NotPetya jest programem Wiper, nie Ransomware

27 czerwca otrzymaliśmy raporty dotyczące nowej globalnej fali ataków z wykorzystaniem oprogramowania ransomware (występujących w mediach pod kilkoma nazwami, w tym Petya, Petrwrap, NotPetya oraz exPetr) uderzających głównie w firmy na Ukrainie, w Rosji i Europie Zachodniej. Jeśli jesteś jedną z ofiar, poniższy ekran może wydać ci się znajomy:

Rozwiązania firmy Kaspersky Lab skutecznie powstrzymują ten atak za pośrednictwem komponentu Kontroli...

Analizy

Blog

W 2015 roku gra Clash of Clans przynosiła swojemu twórcy, firmie Supercell, około 1,5 miliona dolarów dziennie. Następnie, po usunięciu błędów w pierwszej grze i wprowadzeniu bitew z rzeczywistymi graczami w nowej grze, firma wypuściła nowy projekt Clash Royale, w którym występowali ci sami bohaterowie i który cechowała ta sama bajkowa stylistyka znana z pierwszego projeku. Niestety, im popularniejsza gra, tym większe prawdopodobieństwo, że oszuści będą próbowali zbić fortunę na jej popularności, np. poprzez organizowanie ataków phishingowych na graczy.

Model zarabiania pieniędzy w przypadku obu gier został dokładnie przemyślany: w grę zagrać może każdy bez konieczności inwestowania prawdziwych pieniędzy. To jednak oznacza, że można włożyć mnóstwo wysiłku w gry, częstokroć przegrywając z innymi graczami, którzy kupują i ulepszają rzadkie i mocne karty o bardzo niskich współczynnikach „drop rate” lub...

Analizy

Blog

Kanały RSS

Kanały RSS